Em 2026, a cibersegurança para engenheiros tornou-se um pilar fundamental da profissão, já que a máquina do desenvolvedor virou o alvo prioritário, superando falhas em servidores corporativos. Com o aumento de 400% nos ataques à cadeia de suprimentos, proteger seus tokens e seu ambiente de trabalho não é mais opcional, é parte do seu ofício técnico. Descubra como blindar seu setup contra as ameaças mais recentes, de deepfakes a pacotes maliciosos.

O cenário de ameaças que chegou com força em 2026

Se você trabalha com infraestrutura, código ou sistemas críticos, o campo de batalha mudou. Apenas em março de 2026, cinco grandes ataques atingiram bibliotecas globais, comprometendo milhares de ambientes. O motivo é simples: um engenheiro detém chaves de API, tokens de repositórios e acesso a pipelines de CI/CD. Para um atacante, comprometer você vale mais do que dez usuários comuns.

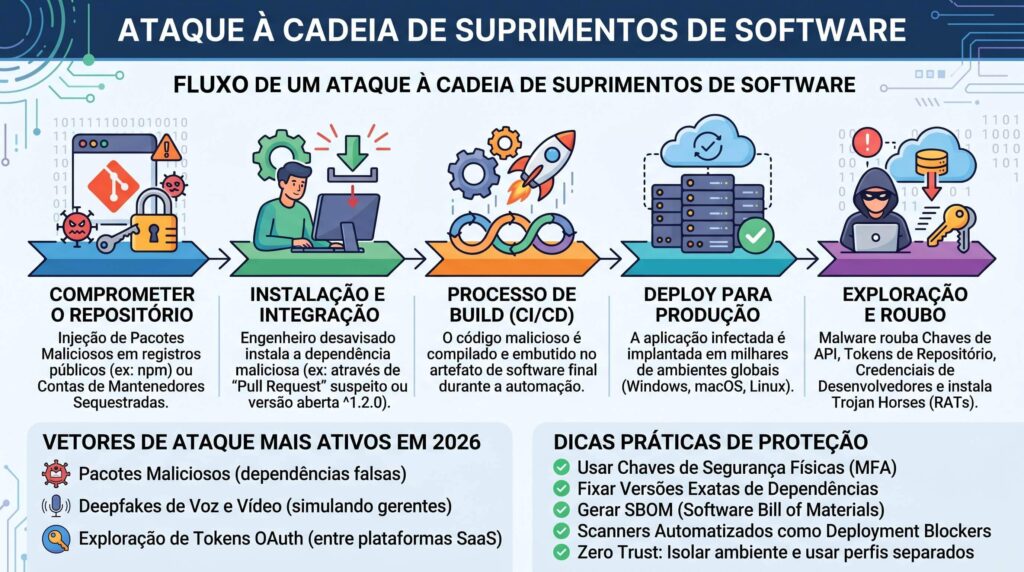

Os vetores de ataque mais ativos hoje incluem:

- Pacotes maliciosos: Dependências em registries públicos que imitam bibliotecas legítimas.

- Deepfakes de voz e vídeo: IA usada para simular gestores em chamadas e solicitar acessos urgentes.

- Exploração de tokens OAuth: Uso de integrações entre plataformas SaaS para invadir redes corporativas.

Proteja suas credenciais como se fossem o próprio código

Tratar tokens de acesso como mera conveniência é um erro que ficou caro em 2026. Campanhas coordenadas no ecossistema npm já roubaram milhares de credenciais de desenvolvedores por meio de dependências infectadas.

Para elevar o nível de cibersegurança para engenheiros, adote o padrão-ouro: chaves de segurança físicas. Diferente de códigos via SMS, que são vulneráveis a SIM swap (golpe frequente no Brasil), as chaves físicas são resistentes a phishing. Além disso, implemente a rotação periódica de chaves de API e utilize cofres de segredos dedicados. Nunca faça commit de segredos no Git; utilize scanners que rodam como pre-commit hooks locais.

Reveja sua cadeia de suprimentos de software

Instalar dependências sem critério é “apostar no otimismo”. Recentemente, contas de mantenedores sequestradas permitiram a injeção de Cavalos de Troia (RAT) em bibliotecas com milhões de downloads, afetando Windows, macOS e Linux simultaneamente.

PUBLICIDADE

CONTINUE LENDO ABAIXO

Para mitigar isso:

- Fixe versões exatas: Evite faixas de versão abertas em seus arquivos de manifesto.

- Gere um SBOM: O Software Bill of Materials permite saber exatamente cada componente que vai para produção.

- Varreduras automatizadas: Trate alertas críticos de vulnerabilidades como bloqueadores de deploy, não meras sugestões.

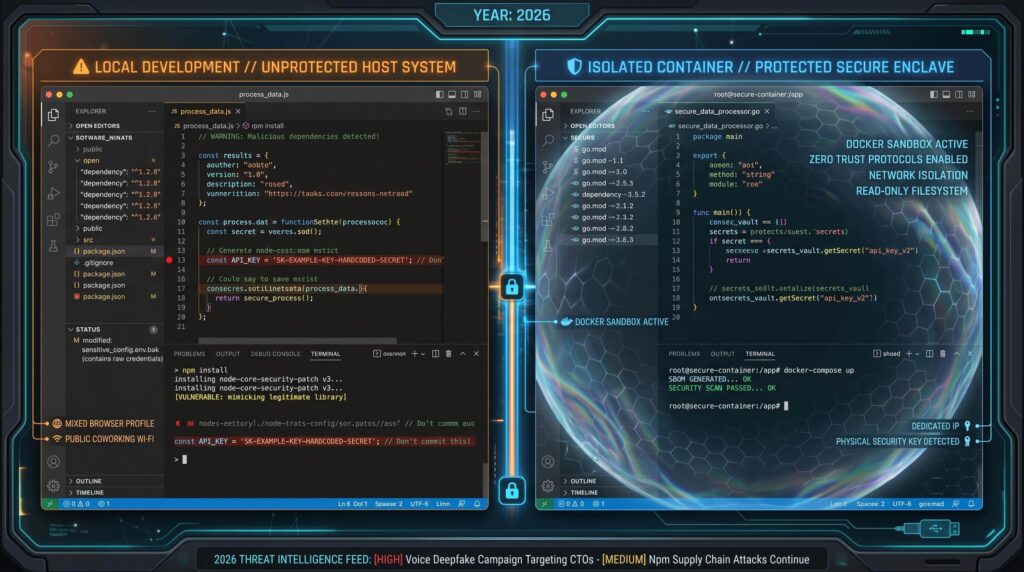

Isole seu ambiente e adote o Zero Trust pessoal

A cibersegurança para engenheiros no trabalho remoto exige atenção redobrada à rede. Wi-Fi de coworkings ou VPNs gratuitas podem expor seu tráfego e disparar bloqueios de segurança. Uma alternativa prática é trabalhar por meio de um IP fixo que só você utiliza.

O Dedicated IP da Surfshark, por exemplo, atribui um endereço exclusivo ao seu dispositivo, o que permite cadastrar esse IP em listas de acesso (whitelists) de painéis de nuvem, bancos de dados gerenciados e dashboards internos da empresa. Isso reduz bloqueios indevidos durante sessões de debugging e evita que você compartilhe a reputação da rede com desconhecidos.

Para quem administra servidores via SSH ou acessa painéis de clientes, essa previsibilidade de origem faz bastante diferença. Além disso, aplique a mentalidade Zero Trust (nunca confiar, sempre verificar) na sua própria estação de trabalho:

PUBLICIDADE

CONTINUE LENDO ABAIXO

- Use perfis de navegador separados para trabalho e vida pessoal.

- Teste códigos de terceiros em containers ou máquinas virtuais para não contaminar seu sistema operacional real.

- Revise periodicamente as permissões de aplicativos OAuth; contas abandonadas são portas de entrada comuns para invasões.

Como a IA potencializa golpes de engenharia social

Em 2026, os ataques de engenharia social estão muito mais sofisticados devido ao uso de IA. Atacantes podem clonar a voz de diretores (CTOs/CEOs) a partir de áudios de podcasts para solicitar transferências ou acessos emergenciais.

Sempre que receber um pedido incomum e urgente, mesmo que pareça vir de alguém de confiança, confirme pelo canal oficial da empresa antes de agir. Combinar uma “palavra-código” com o time para validações sensíveis pode evitar desastres.

Erros comuns

- Commit de segredos: Subir chaves de API ou senhas diretamente para o repositório Git.

- Dependências abertas: Usar faixas de versão amplas (ex:

^1.2.0) que permitem a instalação automática de versões maliciosas. - Confiança excessiva em SMS: Usar MFA via SMS, ignorando o risco de SIM swap no Brasil.

- OAuth esquecido: Manter aplicativos de terceiros com acesso a contas corporativas anos após o último uso.

Dicas prática: Para pull requests de novos contribuidores, desconfie especialmente de alterações em arquivos de configuração, scripts de build ou workflows de automação. Muitos ataques começam com pequenas mudanças nesses arquivos críticos.

Checklist de segurança prioritária

A cibersegurança para engenheiros não depende de orçamentos bilionários, mas de hábitos consistentes. Ser um profissional de excelência em 2026 exige entender que a segurança é uma responsabilidade sobre o ambiente onde o código nasce e vive.

- Ativar MFA com chave física nas contas críticas (Git, Nuvem, E-mail).

- Instalar um scanner de segredos como pre-commit hook local.

- Fixar versões exatas das dependências nos projetos atuais.

- Revisar a rede e considerar o uso de IP Dedicado para acessos sensíveis.

- Limpar permissões de aplicativos OAuth antigos nas contas da empresa.

Perguntas frequentes

Por que engenheiros são alvos de hackers?

Porque possuem chaves de acesso a infraestruturas críticas e repositórios de código.

O que é SBOM?

É uma “lista de materiais” do software que detalha todas as dependências usadas em uma release.

Como se proteger de deepfakes de voz?

Sempre valide pedidos urgentes por canais oficiais e use palavras-código com sua equipe.

Veja Também:

Computação em Nuvem: saiba o que faz um arquiteto de cloud

O que é VPN e como essa ferramenta pode transformar a experiência online?

Comentários

Redação 360

Nossa missão é mostrar a presença das engenharias em nossas vidas e a transformação que promovem, com precisão técnica e clareza.